Welche Pläne hat Ihr Unternehmen?

Ihre Informatik-Bedürfnisse sind bei uns in den richtigen Händen. Zusammen mit unseren starken Partnern planen, realisieren und betreiben wir Ihre IT.

Wir sind da.

Für Sie und Ihre IT.

Unsere 360° IT Services für Ihren Erfolg

Infrastruktur und Plattform

Ein solides IT-Fundament bildet die Basis für Ihren Geschäftserfolg. Denn auch in Zeiten von Cloud Services, ist eine stabile IT-Infrastruktur unverzichtbar.

Moderner Arbeitsplatz

Gefragte Arbeitgebende ermöglichen flexibles Arbeiten. Bezüglich IT-Sicherheit, Arbeitsmitteln, Kommunikations- und Kollaborations-Werkzeugen ist das herausfordernd. Wir unterstützen Sie bei der Gestaltung und Umsetzung einer passenden digitalen Arbeitswelt.

360° Lösungen

Ob Branchenunabhängig oder -spezifisch für Schulen, soziale Institutionen oder Anwälte – wir haben die Weitsicht sowie ein 360° Lösungs-Angebot aus dem wir die für Sie passende Lösung komponieren: Kompetent, verbindlich und in höchster Qualität.

Beschaffung

Als zertifizierter Partner namhafter Hersteller gewährleisten wir unseren Kunden bei Ihrer IT-Beschaffung ein auserlesenes, umfassendes Angebot und attraktive Projektpreise.

Multimedia

Ob Signaletik, Schulungs-, Meeting- oder Konferenzraum – das Equipment muss reibungslos funktionieren. Wir entwickeln Ihr massgeschneidertes Multimedia-Konzept und kümmern uns um die Beschaffung, Installation und die Schulung Ihrer Mitarbeitenden.

Schulungen

Sei es der Umgang mit neuen digitalen Arbeitsmitteln oder die Sensibilisierung für Cybersicherheit - wir sorgen dafür, dass Sie und Ihre Mitarbeitenden fit für die dynamische Arbeitswelt von heute sind.

Neuigkeiten

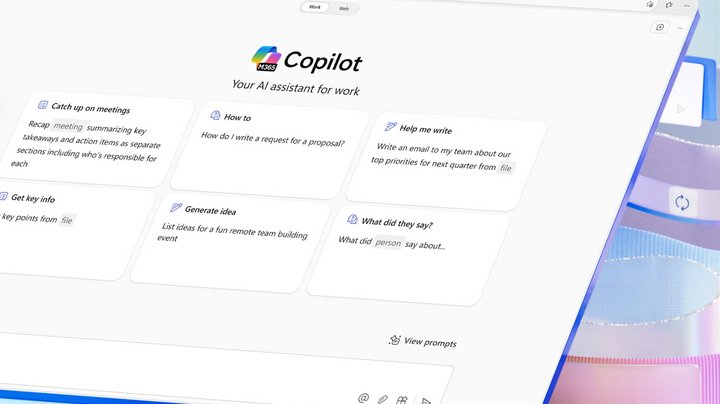

Mit Copilot Agents eröffnet Microsoft eine neue Dimension der intelligenten Unterstützung: individuell anpassbare, KI-gestützte Assistenten, die Mitarbeitende effizient bei der Informationssuche, Dokumentenrecherche und Beantwortung von Fragen begleiten.

Veröffentlicht am 24.09.2025

Scheuss & Partner unterstützt Bildungsprojekt in Ruanda

Unser Mitarbeiter Simon Bleiker war für zwei Wochen in Ruanda, um vor Ort gemeinsam mit der Organisation Neza Rwanda einen Schulungsraum einzurichten und mit Laptops auszustatten. Ziel des Projekts war es, einen Ort zu schaffen, an dem Menschen vor Ort Zugang zu digitaler Bildung erhalten und ihre beruflichen Perspektiven erweitern können.

Veröffentlicht am 12.09.2025

In einer Zeit, in der Cyberangriffe immer raffinierter und gezielter werden, reicht technischer Schutz allein nicht mehr aus. Der Mensch bleibt das schwächste Glied in der Sicherheitskette – und genau hier setzt moderne Security Awareness an. Doch was macht eine zeitgemässe Lösung wirklich aus?

Veröffentlicht am 18.08.2025

In vielen Organisationen – ob Schulen oder Unternehmen – wird der WLAN-Zugang häufig über einen statischen Schlüssel (Pre Shared Key, PSK) geregelt. Diese Methode ist zwar einfach, aber aus sicherheitstechnischer Sicht oft unzureichend. Sie bietet keine Möglichkeit, nachzuvollziehen, welche Benutzer sich tatsächlich anmelden, und ein einmal kompromittierter Schlüssel kann den Zugang für Unbefugte ermöglichen.

Veröffentlicht am 12.08.2025

Ein Security Operations Center (SOC) ist ein zentraler Dienst für die IT-Sicherheit eines Unternehmens. Es überwacht, erkennt und reagiert rund um die Uhr auf Bedrohungen. Durch die Konsolidierung und Analyse von Logs aus verschiedenen Systemen bietet ein SOC einen umfassenden Überblick über sicherheitsrelevante Vorfälle und ermöglicht eine rechtzeitige Reaktion.

Veröffentlicht am 27.06.2025

In vielen Unternehmen ist das hybride Arbeitsmodell – in welchem ein Teil der Mitarbeitenden vor Ort ist und andere aus der Ferne oder von zu Hause aus arbeiten – nicht mehr wegzudenken. So sind auch hybride Meetings zur Norm geworden. Um diese wirkungsvoll zu gestalten, ist die richtige Ausstattung des Sitzungszimmers entscheidend. Hier ein paar Tipps, auf was Sie bei der Ausstattung Ihrer Sitzungszimmer achten sollten.

Updated am 25.06.2025

Finden Sie die Verwaltung der Microsoft 365-Konten Ihrer Mitarbeitenden auch zeitaufwendig? Das Erstellen und Zuweisen von Lizenzen ist das eine. Wenn es aber darum geht sie den richtigen Sicherheitsgruppen zuzuweisen, Zugriff auf Gruppenpostfächer zu geben oder die Erstellungen mittels Vier-Augen-Prinzip zu überprüfen, wird es schnell aufwendig. Dasselbe gilt für die Verwaltung von Mutationen und Austritten. Bei Abteilungswechsel oder neuen Zugehörigkeiten zu Arbeitsgruppen sollten die Anpassungen einfach, schnell und zuverlässig durchgeführt werden können. Mit Power Automate können Sie diese Prozesse automatisieren und auf Ihre individuellen Bedürfnisse zuschneiden.

Veröffentlicht am 15.05.2025

Der Schutz von Informationen vor unbefugtem Zugriff oder Diebstahl ist eine zentrale Aufgabe der IT in jeder Organisation. Moderne Werkzeuge wie Identitätsmanagement, Berechtigungsvergabe und Verschlüsselung bieten ein hohes Mass an Sicherheit.

Veröffentlicht am 02.05.2025

Die persönliche IT-Firma

Unsere Mitarbeitenden sind unsere Stärke. Sie sind jederzeit direkt ansprechbar und erledigen Versprochenes zuverlässig und kompetent. Dass dies unsere Kunden begeistert, lesen Sie in unseren Referenzen und Success Stories.

Unser Partnernetzwerk

IT ist ein unbegrenztes Gebiet, das sich schnell weiterentwickelt. Wir setzen daher auf Experten verschiedenster Themengebiete und arbeiten mit ausgewählten Partnern zusammen.